|

'방첩사 계엄 문건'을 사칭한 이메일을 3개월 동안 12만건 이상 보내 개인정보 탈취를 시도한 사건이 북한의 소행으로 드러났다.

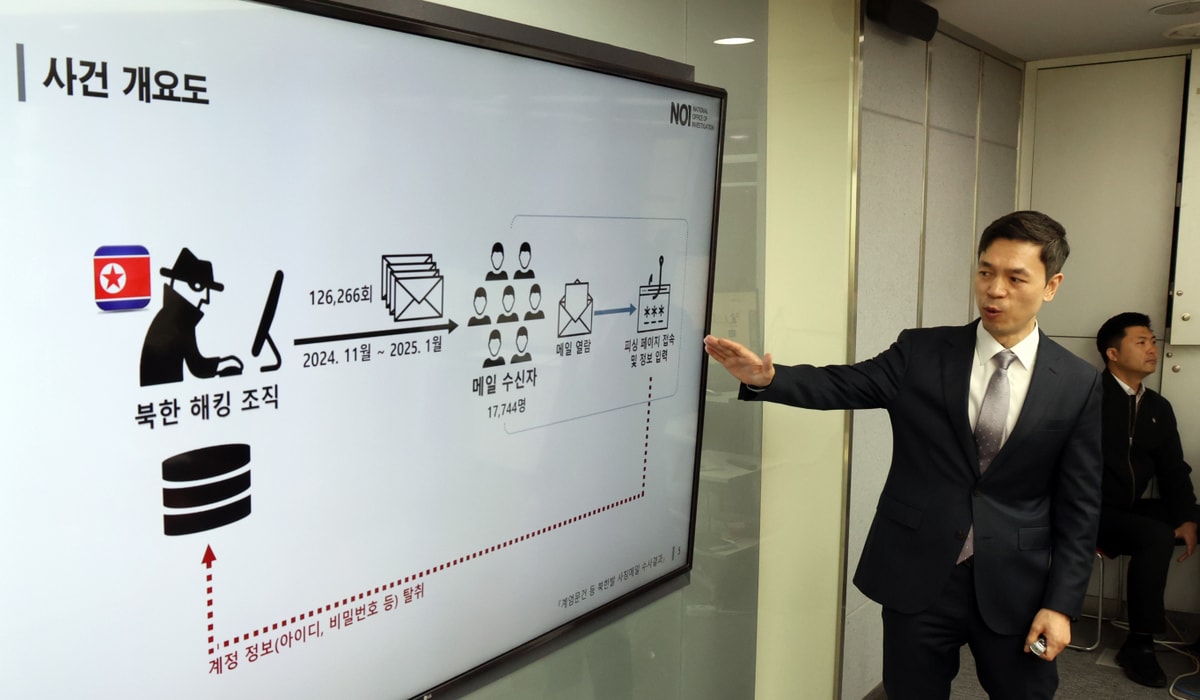

15일 뉴스1에 따르면 경찰청 국가수사본부는 이날 오전 서울 서대문구 국수본 건물에서 열린 언론 브리핑을 통해 수사 결과를 발표했다. 북한 해킹 조직은 개인정보 탈취 목적으로 지난해 11월부터 지난 1월까지 1만7744명에게 12만6266회에 걸쳐 사칭 이메일을 발송한 것으로 확인됐다. 이 중 120명은 개인정보를 탈취당하는 피해를 봤다.

해킹조직은 30여 종의 다양한 형태로 피싱 메일을 발송했다. 이중 '2024년 12월 11일 방첩사 작성한 계엄 문건 공개'라는 제목으로 피싱을 시도한 메일이 알려지면서 경찰은 수사에 착수했다.

전자우편 발송은 해외 업체를 통해 임대한 서버 15대에서 자체 제작한 이메일 발송용 프로그램을 통해 이뤄졌다. 경찰은 해당 서버 15대를 압수해 분석하고 단서를 종합해 북한 소행으로 결론내렸다.

구체적으로는 기존 북한발 사건에서 파악된 서버를 재사용한 것과 범행 근원지 아이피(IP) 주소가 중국과 북한의 접경 지역인 랴오닝성에 할당된 점 등을 근거로 들었다. 또 인터넷 검색 기록에서 북한식 어휘가 다수 확인된 점도 확인됐다.

피싱 메일 유형은 '방첩사 계엄 문건' 사칭 외에도 북한 신년사 분석과 정세 전망, 유명 가수 콘서트 관람권, 세금 환급, 오늘의 운세 등 다양하게 이뤄졌다. 메일 내용 중 바로가기 링크를 누르면 포털 사이트 아이디와 비밀번호를 요구하는 피싱 사이트로 연결해 개인정보를 탈취하는 수법이었다.

경찰은 피해 예방을 위해 발송자가 불분명한 메일은 열람하지 않거나 첨부파일과 링크를 클릭하지 않는 등 원칙적인 대응이 매우 중요하다고 당부했다. 또 아이디와 비밀번호 등 중요 정보를 입력하기 전 메일과 웹사이트 주소를 주의 깊게 살펴보라고 강조했다.

김영운 경찰청 사이버테러수사대장은 "기존에는 북한 신년사, 정세 분석 등 북한 관련 정보를 제공하는 형식이었지만 지금은 대량의 이메일을 보내기 위한 자동화 시스템을 구축했다"며 "수법이 발전하는 과정으로 보인다"고 말했다.